A windows xp tűzfala

Napjainkban egyre fontosabb a különféle tűzfalak

használata. Ezen dokumentum azoknak kíván

segítséget nyújtani, akik a Windows XP

beépített tűzfalát (Internet Connection Firewall =

ICF) szeretnék használni.

A tűzfalak általában úgynevezett

állapottárolós csomagszűrést

(állapot-nyilvántartó tűzfal) végeznek. Ez

azt jelenti, hogy a tűzfal elfog minden csomagot, és

megvizsgálja a tartalmát, úgymint cél

és forrás IP cím, ill. port-szám. Az ICF a

hálózatból származó összes

kimenő adatkapcsolat adatait egy táblázatban

tárolja, és az Internetről bejövő minden forgalom

összevetésre kerül a táblázatban

szereplő bejegyzésekkel. Ha a tűzfal rendelkezik olyan

szabállyal, mely szerint a csomag áthaladhat, úgy

engedélyezve lesz a forgalom. Ellenkező esetben a csomagot

eldobja a rendszer, és a bejegyzi a naplóba a

történteket. Az állapottárolós

tűzfalak emiatt sokkal biztonságosabbak az

állapot-nélkülieknél, ill. mivel a csomagok

állapota nyilván van tartva, ezért

általában kevesebb szabály megadása

szükséges a működésükhöz, kisebb az

emberi hibázás lehetősége.

Alapértelmezésként általában az

összes kívülről befelé

irányúló forgalom tiltva van, ezzel pl. meg lehet

akadályozni, hogy egy támadó portszkennert

használva észrevegye, on-line a rendszerünk.

A Windows XP tűzfala, az ICF szintén

állapottárolós csomagszűrést végez,

emellett naplózó és riasztó

funkcióval is el van látva. Engedélyezése

csupán néhány kattintás:

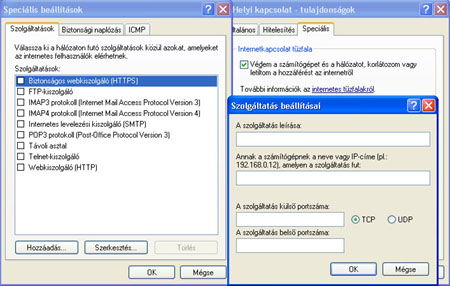

A Vezérlőpultban nyissuk meg a Hálózati

kapcsolatokat, jobb gomb az ICF-fel felvértezni

kívánt kapcsolat nevén, majd Tulajdonságok

és ott Speciális fül. Pipáljuk ki az ICF-hez

tartozó checkboxot, ekkor lehetőség nyílik a

beállítások megtekintésére:

A Beállítások... alatt 3 fül

fogad: Szolgáltatások (Services), Biztonsági

naplózás (Security Logging), ICMP.

Szolgáltatások:

Alapbeállításként az ICF mindenféle

kéretlen külső csomagot blokkol. Ha azonban Web, FTP,

Telnet, etc szolgáltatások futnak a gépen, akkor

engedélyezni kell ezek számára az

elérhetőséget. Értelemszerűen pipáljuk ki

azon szolgáltatásokat, melyeknek

engedélyezzük, hogy kívülről is

elérhetők legyenek. Amennyiben nem szerepel a listán a

nekünk megfelelő, úgy hozzáadhatjuk /a

kérdésekre válaszoljunk értelemszerűen:

Biztonsági naplózás:

beállíthatjuk a naplózási

beállításokat, a naplófájl

helyét és méretét

(alapbeállítás: %systemroot%\pfirewall.log

és 4MB). A napló a W3C Extended Log formátumot

használja, melyet bármilyen erre alkalmas third-party

szoftverrel analizálhatunk. Természetesen

közönséges viewerekkel (pl. Notepad) is megtekinthető,

a mezők jelentése:

A napló fejléce:

#Version: az ICF napló verziószáma

#Software: a napló neve

#Time: milyen időben szerepelnek az adatok

#Fields: a mezők tartalma.

Törzs:

A 8 legfontosabb oszlop:

Date: Év-Hónap-Nap

Time: Óra:Perc:Másodperc

Action: a tűzfal által végzett művelet: OPEN, CLOSE, DROP

és INFO-EVENTS-LOST

Protocol: a kommunikációhoz használt protokoll

Source IP: forrás IP-cím

Destination IP: cél IP-cím

Source Port: forrás port-szám

Destination Port: cél port-szám

ICMP: az utolsó fül az ICMP

beállításoké. Az ICMP jelentése: Internet

Control Messaging Protocol, tesztelési és

diagnosztikai célokra szolgál. Bárki, aki

már használt életében ping-et

vagy traceroute-ot (Windows alatt: tracert),

használt már ICMP-t. Amennyiben szükség van

rá, itt engedélyezhetjük ezen forgalmat is.

Csak az alábbiakat ajánlott

engedélyezni:

- Bejövő echo kérés engedélyezése

(Allow incoming echo request): így a rendszerünk

válaszolni fog a ping vagy traceroute kérésekre.

- Kimenő forráselnyomás engedélyezése

(Allow outgoing source quench): tájékoztatja a

küldőt, hogy túl gyors az adatforgalom, csökkenteni

kéne a sebességet a hibátlan feldolgozás

érdekében.

- Kimenő paraméterproblémák

engedélyezése (Allow outgoing parameter problem):

tájékoztatja a küldőt, hogy a kapott adatnak

hibás a fejléce.

Tehát csak tesztelés és hibakeresés

céljából érdemes bekapcsolni bármit

is az ICMP fülön, egyébként felesleges. Ha

tiltva vannak, nehezebben fedezik fel a gépünket a

támadók különféle portszkennerekkel.

A Windows XP ICF-e természetesen csak alapvető védelmet

nyújt, ám könnyen használható

és konfigurálható. Senki se ringassa magát

a hamis biztonság képzetébe! Érdemes

tesztelni a konfigurált tűzfalat, erre pl. nagyszerű a Symantec

portszkennere, mely megtalálható a mellékelt a

linken. Fontos, hogy a lehető legkevesebb és

legszükségesebb szolgáltatások fussanak,

próbáljuk csökkenteni a támadási

felületet. Aki komolyabb védelemre vágyik,

érdemes valamilyen third-party tűzfal beszerzésén

gondolkoznia.